毎日届く迷惑メールや詐欺メールですが、本物なのかどうかの判定が難しいメールには悩みますね。そこで、迷惑メール判定のために最近有効だと思っているやり方をここでご紹介しておきます。

毎日届く迷惑メールや詐欺メールですが、本物なのかどうかの判定が難しいメールには悩みますね。そこで、迷惑メール判定のために最近有効だと思っているやり方をここでご紹介しておきます。

この対策メインはメールソフトの利用方法を工夫することですが、ChatGPTを活用する方法もかなり有効です。

迷惑メール・詐欺メールの判定方法

Gmailでの判定

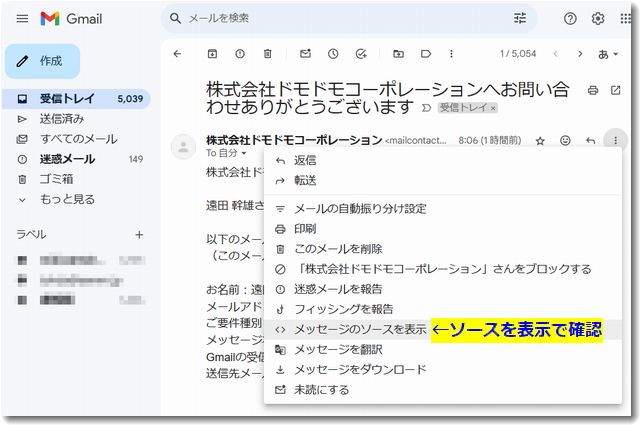

Gmailを使っている場合は、迷惑メールの判定が強力なのでふだんはほとんど気にしなくてもいいくらいです。しかし、受信トレイにときどき迷惑メールが紛れ込むこともあります。そんなときは文面だけで判断せずに、メールのヘッダ情報を確認しましょう。

メールのヘッダ情報は、Gmailの受信画面から「メッセージのソースを表示」を開いて確認します。「メッセージのソースを表示」は、縦に3つの点である「︙」(3点リーダーといいます)をクリックするとウインドウが開き選択ができるようになります。

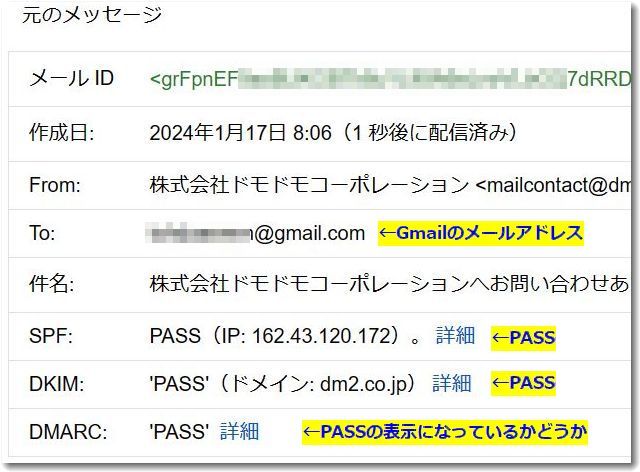

ソースを表示にすると「元のメッセージ」が表示されます。

この画面で、SPF、DKIM、DMARCが3つもとPASSになっていればベストです。

GmailでのSPF、DKIM、DMARCの確認方法は上記ページにて説明がありますので詳細はそちらをご覧ください。

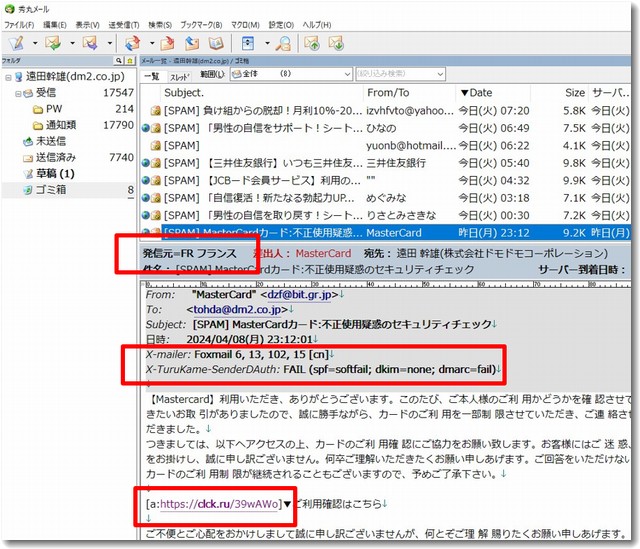

秀丸メールではメールヘッダ情報表示に工夫

遠田が通常利用しているメールソフトは秀丸メールです。秀丸メールは、プレーンなテキストメール・ソフトウェアなのでhtml表示しません。そのためhtmlに組み込まれる恐れがあるJavaScriptなどは除外しますのでウイルス添付メールにはめっぽう強いです。

ですが、迷惑メール判定には困ることがあります。そこで、最近はメールのヘッダ情報の表示を工夫して、迷惑メールかどうかの判断をしやすくしています。

送信元の国名やメールソフトなどを表示

・発信元表示→送信元のIPアドレスから国名を表示

・X-mailer表示→利用しているメールソフトや送信システムを表示

・X-TuruKame-SenderDAuth→SPF、DKIM、MDARCの状態を表示

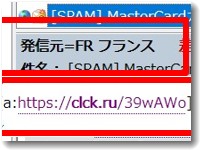

Subject: [SPAM] MasterCardカード:不正使用疑惑のセキュリティチェック

日時: 2024/04/08(月) 23:12:01

X-mailer: Foxmail 6, 13, 102, 15 [cn]

X-TuruKame-SenderDAuth: FAIL (spf=softfail; dkim=none; dmarc=fail)

たとえば、このメールは

・発信元表示→送信元の国名がフランスである

・X-mailer表示→利用しているメールソフトがfoxmailで「cn」になっているので中国の可能性がある

・X-TuruKame-SenderDAuth→FAIL (spf=softfail; dkim=none; dmarc=fail)となっており信頼性が低い

ということから、なりすましの迷惑メールであるという判断がつきやすいです。

本文の短縮URLには要注意

また本文のリンク先URL「https://clck.ru/39wAWo」があやしいです。

この「clck.ru」は、ロシアの国別コードトップレベルドメイン(ccTLD).ruを使用しています。

また、このURLは「URL短縮サービス(この場合はclck.ru)」を使っています。URL短縮サービスは長いURLを短縮するためによく使用されていますが、短縮されたURLが実際にどの国のサーバーにホストされているか、またはどの国のコンテンツにリダイレクトするかは、URLの中身を解析してみないとわかりません。

このようにロシアの国別コードトップレベルドメインを使った短縮URLは、ほぼ間違いなく迷惑メールです。

このように迷惑メールなのか本物のメールなのかの判定をしやすくすることができるのがカスタマイズしやすい秀丸メールのよいところです。

秀丸メールは、秀丸エディタをメールソフトとして利用できるようにした秀逸なメールソフトです。

メールのヘッダ情報解析

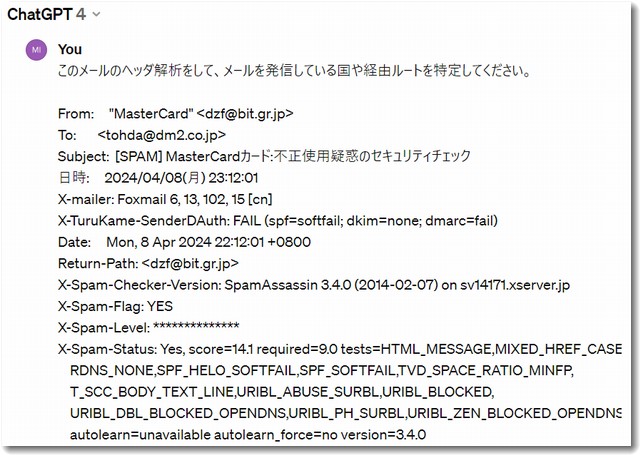

ChatGPTでメールのヘッダ解析をする

最近、メールのヘッダ解析ではChatGPTを利用しています。

「このメールのヘッダ解析をして、メールを発信している国や経由ルートを特定してください。」としてメールのヘッダ情報を貼り付けるとかなり正しく分析してくれます。

この回答は以下のようになりました。

このメールのヘッダ解析をして、メールを発信している国や経由ルートを特定してください。

このメールヘッダを解析すると、メールの発信国や経由したルートについての情報が得られます。具体的には以下のポイントに注目します。

- 発信者のドメインとIPアドレス:

- 発信者アドレス:

dzf@bit.gr.jpは、日本のドメイン(.jp)を使用していますが、これは疑わしい発信者が正当な組織であると偽装する一般的な手法です。 - 最終的な送信元IP:

[163.100.197.24]は、X-TuruKame-SenderCountryヘッダによるとフランス(FR)で登録されているとのことですが、これも偽装の可能性があります。特に、スパムメールやフィッシングメールの場合、発信国を偽ることが一般的です。

- 発信者アドレス:

- 経由したサーバーとIPアドレス:

- 初期受信サーバー:

bit.gr.jpからsv14171.xserver.jpへと送信されていますが、この情報からは、特定の国を通過したことは明らかではありません。 - さらに、

Receivedヘッダからは、メールがmsmarkhnc(IP[163.100.197.24])からbit.gr.jpへと送られ、そこからさらに宛先に転送されていることがわかります。このIPアドレスは、上述のとおりフランスに位置付けられています。

- 初期受信サーバー:

- SPF(Sender Policy Framework)の結果:

SPF_SOFTFAIL: 発信者ドメインのSPFレコードと送信元IPアドレスが一致しないことを示しています。これは、メールが偽装されている可能性があることを示唆しています。

- X-TuruKame-SenderCountry:

- このヘッダはフランス(FR)と中国(CN)のIPアドレスを示していますが、これは送信元のサーバーがこれらの国に位置している可能性があることを意味します。しかし、この情報は操作される可能性があるため、単独で結論を出すのは危険です。

結論として、このメールは日本のドメインを使用していますが、発信源としてフランスや中国のIPアドレスが関与している可能性が示唆されています。

ただし、スパムメールやフィッシングメールでは、発信源を偽装することが一般的なため、これらの情報を鵜呑みにすることはできません。実際のところ、メールの経由ルートや発信国を特定することは、これらの手段を用いても困難です。

ということで、このメールは迷惑メールであることがわかります。

IPアドレスで国を特定することが難しくなっています

ところで、IPアドレスで国名を判断するのはこれまで一般的でしたが、スパム元がVPN利用をしているケースが増えているようで特定が困難になっています。

例えばスパム元がVPN利用をしているというような可能性があるからでしょうか?

はい、その通りです。IPアドレスに基づいて国を判断することが危険な理由はいくつかありますが、主な理由は以下の通りです。

- VPNの利用: スパム送信者やサイバー攻撃者は、VPN(仮想プライベートネットワーク)を使用して実際のIPアドレスを隠すことがあります。VPNを使用すると、ユーザーは選択したVPNサーバーのIPアドレスを介してインターネットにアクセスするため、実際には別の国にいるにも関わらず、異なる国からアクセスしているように見えます。

- プロキシサーバー: VPNと同様に、プロキシサーバーを通じてインターネットトラフィックをルーティングすることで、ユーザーは自分の実際のIPアドレスを隠し、別の場所からアクセスしているように見せかけることができます。

- Torネットワーク: Tor(The Onion Router)ネットワークを使用すると、インターネットトラフィックが複数の中継点を経由するため、最終的な出口ノードのIPアドレスしか公開されません。これにより、ユーザーの実際の地理的位置情報が隠されます。

- IPアドレスの偽装(Spoofing): 特定のサイバー攻撃では、攻撃者がパケットの送信元IPアドレスを偽装することで、トラフィックの真の出発点を隠します。これにより、攻撃の追跡を困難にすることが可能です。

- クラウドサービス: 多くの組織や個人がクラウドベースのサービスを使用してオンライン活動を行う現代では、クラウドサーバーのIPアドレスが利用されることがよくあります。これらのサーバーは世界中どこにでも配置されるため、実際のユーザーの地理的位置とは無関係になります。

これらの理由から、IPアドレスだけをもって、メールの送信者やオンライン活動の参加者の実際の地理的位置を判断することは非常に困難です。

特にセキュリティの文脈では、より高度な分析手法や複数の指標を組み合わせて、真の発信源を特定する必要があります。

ハッカーというか迷惑メールを発信している側はITスキルが利用者よりも圧倒的に高いので、その知識の差が迷惑メールにひっかかってしまう原因になりかねません。

常に、自身のITスキルを高めていく努力をしていきましょう。

VPNとは

VPN(Virtual Private Network、バーチャルプライベートネットワーク)は、インターネット上で公開されているネットワークを介して、プライベートな通信回線を仮想的に構築する技術です。

VPNを利用することにより、ユーザーは安全にデータを送受信することができ、外部からのアクセスや盗聴を防ぐことが可能になります。

VPNを使用すると、ユーザーの実際のIPアドレスがVPNサーバーのIPアドレスに置き換わり、インターネット上でのユーザーの活動が匿名化される効果があります。企業ではリモートアクセスのセキュリティ確保のため、個人ではプライバシー保護や地理的な制限の回避のために使用されます。

この記事を書いた遠田幹雄は中小企業診断士です

遠田幹雄は経営コンサルティング企業の株式会社ドモドモコーポレーション代表取締役。石川県かほく市に本社があり金沢市を中心とした北陸三県を主な活動エリアとする経営コンサルタントです。

小規模事業者や中小企業を対象として、経営戦略立案とその後の実行支援、商品開発、販路拡大、マーケティング、ブランド構築等に係る総合的なコンサルティング活動を展開しています。実際にはWEBマーケティングやIT系のご依頼が多いです。

民民での直接契約を中心としていますが、商工三団体などの支援機関が主催するセミナー講師を年間数十回担当したり、支援機関の専門家派遣や中小企業基盤整備機構の経営窓口相談に対応したりもしています。

保有資格:中小企業診断士、情報処理技術者など

会社概要およびプロフィールは株式会社ドモドモコーポレーションの会社案内にて紹介していますので興味ある方はご覧ください。

お問い合わせは電話ではなくお問い合わせフォームからメールにておねがいします。新規の電話番号からの電話は受信しないことにしていますのでご了承ください。

【反応していただけると喜びます(笑)】

記事内容が役にたったとか共感したとかで、なにか反応をしたいという場合はTwitterやフェイスブックなどのSNSで反応いただけるとうれしいです。

遠田幹雄が利用しているSNSは以下のとおりです。

facebook https://www.facebook.com/tohdamikio

ツイッター https://twitter.com/tohdamikio

LINE https://lin.ee/igN7saM

チャットワーク https://www.chatwork.com/tohda

また、投げ銭システムも用意しましたのでお気持ちがあればクレジット決済などでもお支払いいただけます。

※投げ銭はスクエアの「寄付」というシステムに変更しています(2025年1月6日)

※投げ銭は100円からOKです。シャレですので笑ってください(笑)